Von Ryan Scrivens, Joshua D. Freilich, Steven M. Chermak und Richard Frank.

Click to read this article in French and English.

Die Rolle des Internets bei der Förderung von gewalttätigem Extremismus und Terrorismus ist ein vorrangiges Anliegen für viele Forscher, Praktiker und politische Entscheidungsträger auf der ganzen Welt. Der sogenannte Islamische Staat, der eine international anerkannte Terrororganisation ist, veröffentlichte eine stetige Flut von Videoaufnahmen von Enthauptungen westlicher Geiseln und anderen Gräueltaten, um einige zu radikaliseren und andere einzuschüchtern. Während der COVID-19-Lockdowns und nach der Ermordung von George Floyd, nutzten gewalttätige antifaschistische Extremisten den sozialen Medien, um weit verbreitete Gewalt gegen die Strafverfolgungsbehörden auszulösen. Viele der Rechtsextremisten, die während der Unruhen im Kapitol am 6. Januar gewalttätig waren, nutzten auch Online-Kanäle, um ihre Beteiligung zu koordinieren und/oder damit zu prahlen. Verständlicherweise wurden die Strafverfolgung und die Geheimdienste in die Untersuchung der digitalen Fußabdrücke gewalttätiger extremistischer Bewegungen investiert. Es ist auch nicht überraschend, dass die Online-Terrorismus- und Extremismusforschung in den letzten Jahren schnell zugenommen hat und eine Vielzahl von Datenerfassungstechniken entstanden sind, um wichtige Forschungsfragen in diesem Bereich zu beantworten. Der Hauptschwerpunkt dieser Bemühungen lag auf der Extraktion öffentlich verfügbarer Open-Source-Informationen aus aktiven Datenquellen (z. B. Social-Media-Plattformen, Websites, Blogs, Foren) und informativen Quellen (z. B. Online-Zeitungen, Regierungsberichte, bestehende Datenbanken).

Da die Studien in diesem Forschungbereich zugenommen haben, sind verschiedene Datenerfassungstechniken entstanden, um wichitige Forschungsfragen zu beantworten, die von der manuellen Extraktion bis hin zu Computertools zum Sammeln von Online-Informationen reichen. Doch trotz der wachsenden Bemühungen in der Online-Terrorismus- und Extremismusforschung um Open-Source-Informationen zu sammeln, ist wenig über die methodischen, praktischen und ethischen Herausforderungen der Open-Source-Datenerhebung in diesem Forschungsbereich im Besonderen oder in Terrorismus- und Extremismusstudien im Allgemeinen bekannt. Was wir im Allgemeinen wissen, stammt vielmehr aus Studien, die kurz die Einschränkungen eines Projekts oder einer bestimmten Forschungsmethode aufzeigen.

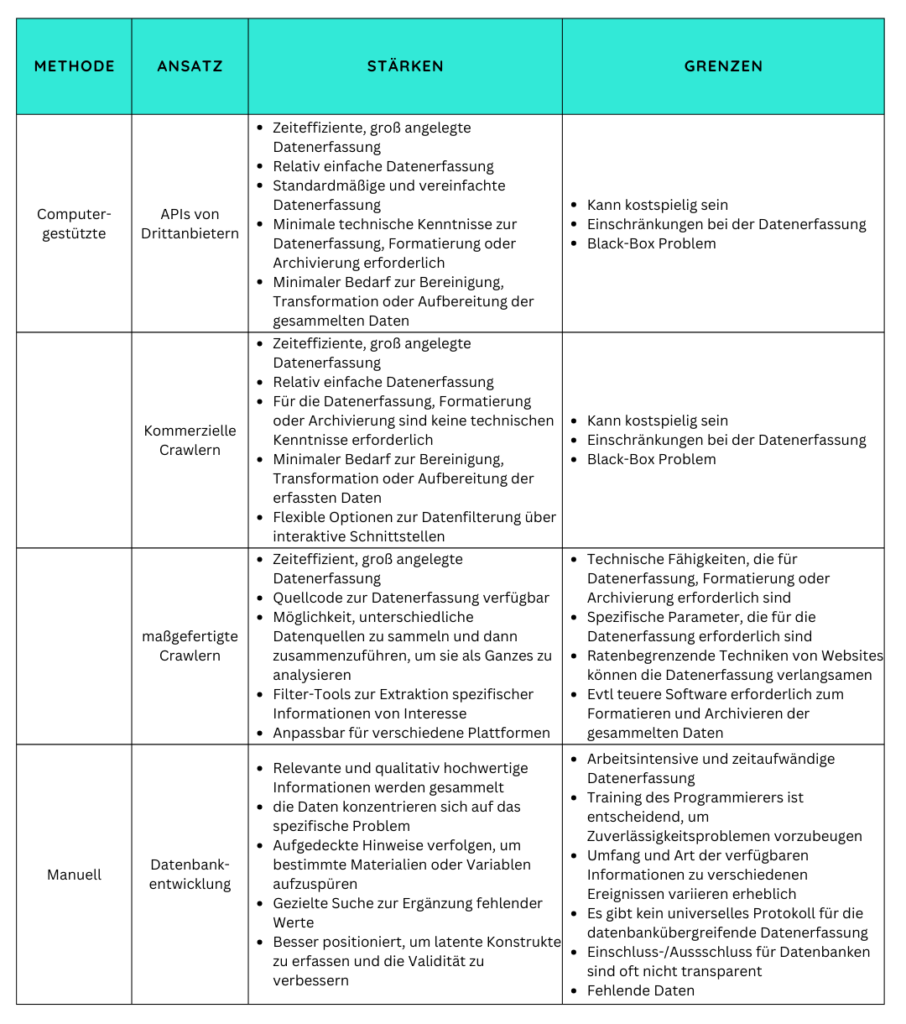

In unserem kommenden Artikel in der Sonderausgabe „The strengths and struggles of different methods of research on radicalization, extremism and terrorism“ in Studies in Conflict & Terrorism, herausgegeben von Frank Weerman und Elanie Rodermond, untersuchen wir wichtige Stärken, Einschränkungen und ethische Bedenken verbunden mit Open-Source-Datenerfassungsmethoden, die häufig in der Online-Terrorismus- und Extremismusforschung verwendet werden. Der Zweck dieses Artikels besteht darin, Forschern und Analysten bei der Wahl zwischen häufig verwendeten Datenerfassungsmethoden in diesem Zusammenhang zu helfen, wie in Tabelle 1 zusammengefasst.

Tabelle 1. Stärken und Einschränkungen von Datenerhebungsmethoden in der Online-Terrorismus-und Extremismusforschung

Nicht zuletzt, enthält der Artikel auch Vorschläge für die Weiterentwicklung der Datenerhebungsbemühungen in der Online-Terrorismus- und Extremismusforschung auf der Grundlage der oben hervorgehobenen Methoden, auf die sich dieser Blogbeitrag konzentriert. Wir geben jedoch keineswegs Vorschläge, die auf jeder Studie oder jedem Trend zur Datenerhebung in der Online-Terrorismus- und Extremismusforschung basieren. Stattdessen leiten sich unsere Vorschläge von dem ab, was wir als wichtige aktuelle und aufkommende Trends aus unserem Engagement auf diesem Gebiet betrachten. Wir haben zur Ausweitung der Online-Terrorismus- und Extremismusforschung beigetragen, von der Entwicklung von Computertools für die groß angelegte Extraktion und Analyse extremistischer Online-Inhalte im Internationales Forschungszentrum für Cyberkriminalität bis hin zur Erstellung der Open-Source-Datenbank U.S. Datenbank für extremistische Internetkriminalität zum besseren Verständnis Online-Wege zur Radikalisierung und Mobilisierung. Diese Erfahrungen haben uns einzigartige Erkenntnisse über den Nutzen verschiedener Open-Source-Datenerfassungsbemühungen in der Online-Terrorismus- und Extremismusforschung und Möglichkeiten für zukünftige Arbeiten geliefert.

Erstens wird die Kombination von Datenextraktionstechniken in der Online-Terrorismus- und Extremismusforschung, beispielsweise die Kombination manueller und automatisierter Datenextraktionstechniken oder die Verknüpfung kommerzieller Crawler mit anderen Datenextraktionstools, die Forschung in diesem Bereich voranbringen. Obwohl diese Kombinationen in der Online-Literatur zu Terrorismus und Extremismus relativ selten sind, haben sie Anzeichen von Erfolg gezeigt. Dies gilt, zum Teil weil kein technischer Hintergrund für die Datenerfassung erforderlich ist, und weil Forscher auf die oben genannten Stärken jeder Extraktionstechnik zurückgreifen können. Die Kombination von Techniken wird Forschern auch dabei helfen, sowohl besser zu verstehen, was erfasst wird und was fehlt bei verschiedenen Strategien, als auch Bereiche zu identifizieren, in denen Anpassungen im Prozess vorgenommen werden sollten. Darüber hinaus kann die Kombination von Techniken hilfreich sein, um einige der anspruchsvolleren Aspekte der Datenerfassung in der aktuellen Online-Terrorismus- und Extremismusforschung anzugehen, wie etwa die Identifizierung und anschließende Sammlung von bild- und videobasierten Inhalten aus Online-Sharing-Apps wie Instagram und TikTok oder von verschlüsselte Kommunikations-Apps wie Telegram und Signal oder sogar von Gaming-Plattformen wie Steam und Twitch. Hier könnten gewalttätige extremistische Inhalte, Benutzer oder Netzwerke von Interesse manuell von diesen Plattformen identifiziert und die Daten dann mithilfe von Computertechniken extrahiert werden.

Zweitens würden künftige Datenerhebungsbemühungen von der Integration traditioneller Methoden (z. B. ausführlicher Interviews oder Umfragen) mit rechnerischen Methoden profitieren, um wichtige Forschungsfragen mit politischen Implikationen zu beantworten. Scrivens und Kollegen nutzten beispielsweise einen maßgeschneiderten Web-Crawler, um Online-Inhalte aus einer Stichprobe gewalttätiger und gewaltfreier Rechtsextremisten zu extrahieren. Während eines ausführlichen Interviews wurden die Rechtsextremisten von einem ehemaligen gewalttätigen Extremisten identifiziert. Hier waren die Forscher in der einzigartigen Lage, die Online-Nutzer zu identifizieren, die sich offline mit gewalttätigem Extremismus befassten, und um eine Reihe ihrer Online-Verhaltensweisen im Vergleich zu ihren gewaltfreien Gegenstücken zu untersuchen. Ein solcher Open-Source-Datensatz, der das Offline-Gewaltverhalten von Benutzern enthält, ist in der Online-Terrorismus- und Extremismusforschung tatsächlich selten, da die meisten, die auf Open-Source-Daten basieren, einfach keinen Zugang zur Ground Truth haben. Dies ist eine wesentliche Einschränkung von Open-Source-Daten im Allgemeinen und nicht nur in der Terrorismus- und Extremismusforschung, da es ohne die Erhebung solcher Daten aus erster Hand schwierig ist, ein hohes Maß an Vertrauen in die Richtigkeit von Informationen aus zweiter Hand zu entwickeln.

Drittens müssen Forscher Archive der extremistischen Online-Inhalte für andere Forscher zugänglich machen. Der Zugang zu Daten in der Online-Terrorismus- und Extremismusforschung bleibt für viele in diesem Bereich eine Herausforderung, insbesondere für Nachwuchsforscher und Berufseinsteiger, denen möglicherweise die Ressourcen oder Fähigkeiten fehlen. Dies trotz der verschiedenen Forderungen von Forschern, solche Inhalte für Forschungszwecke breiter verfügbar zu machen. Überraschenderweise haben bisher nur wenige Personen zu dieser Initiative beigetragen. Das Dark Web Projekt beispielsweise sammelte und stellte den Inhalt von 28 dschihadistischen Foren mit über 13 Millionen Nachrichten zur Verfügung. Die Dark Crawler-Datenbank umfasst unter anderem über 11 Millionen Beiträge des auffälligsten rechtsextremistischen Forums Stormfront; über 8 Millionen Beiträge mit islamistischen Inhalten; sowie über 49 Millionen Beiträge aus 11 rechtsextremen Subreddits – alle stehen Nutzern auf Anfrage zur Recherche zur Verfügung. Diese außergewöhnlichen Datenbanken sind nicht nur rar gesät, diese beiden Ressourcen wurden von Forschern auch nicht in großem Umfang genutzt, vielleicht weil sie im Vergleich zu weit verbreiteten Datenbanken wie der Globalen Terrorism-Datenbank weniger bekannt sind. Unabhängig davon wird die Bereitstellung des Zugangs für Forscher zu nicht-traditionellen Datenquellen, insbesondere zu Open-Source-Informationen und Social-Media-Daten, zweifellos das zukünftige Verständnis von gewalttätigem Extremismus und Terrorismus im Allgemeinen und Online-Terrorismus und -Extremismus im Besonderen verändern.

Schließlich sollten diejenigen, die in der Online-Terrorismus- und Extremismusforschung arbeiten, zusätzlich zum Sammeln und anschließenden Teilen von Open-Source-Daten unter wichtigen Interessengruppen im Allgemeinen, Daten über Datenbanken und Datensätze hinweg triangulieren. Vorreiter in dieser Hinsicht sind beispielsweise Holt, Freilich, Chermak und LaFree, die Daten aus der Datenbank für extremistische Straftaten und die Datenbank Profile von der individuellen Radikalisierung in den Vereinigten Staaten miteinander verknüpften und prüften, ob verschiedene kriminologische Theorien die On- und Offline-Wege zu extremistischer Gewalt erklären.

Dies lieferte mehrere Beobachtungspunkte, um die Ähnlichkeiten und Unterschiede zwischen den Hintergründen, den Einstellungen und dem Verhalten der Straftäter zu untersuchen. Für Forscher wäre es vielleicht ebenso wertvoll, solche Datenbanken mit Datenbanken zusammenzuführen, die extremistische Online-Inhalte enthalten, wie etwa die oben erwähnten Datenbanken Dark Web Projekt und Dark Crawler, und eine zentrale Datenbank zu entwickeln, in der verschiedene Online-Plattformen, die von gewalttätige Extremisten und Terroristen frequentiert werden, in einem Raum zur Verfügung gestellt werden können. Dadurch wären Forscher besser in der Lage, Schlüsselfragen der Online-Terrorismus- und Extremismusforschung zu untersuchen, etwa ob der Konsum gewalttätiger extremistischer Online-Inhalte direkt zu Gewalttaten führt, die ohne das Internet nicht stattgefunden hätten.

Ryan Scrivens ist Assistenzprofessor an der School of Criminal Justice der Michigan State University (MSU), stellvertretender Direktor am International CyberCrime Research Centre (ICCRC) und wissenschaftlicher Mitarbeiter bei VOX-Pol. Folgen Sie ihm auf X: @R_Scrivens.

Joshua D. Freilich ist Professor im Criminal Justice Department und im Criminal Justice PhD-Programm am John Jay College, CUNY.

Steven M. Chermak ist Professor an der School of Criminal Justice der MSU. Folgen Sie ihm auf X: @s_chermak.

Richard Frank ist Professor an der School of Criminology der Simon Fraser University und Direktor des ICCRC. Folgen Sie dem ICCRC auf X: @ICCRC_SFU.